Stille Authentifizierung - bewährte Praktiken

Umgehung von WiFi und Erzwingen einer mobilen Datenverbindung mit den SDKs

Die stille Authentifizierung erfordert eine aktive mobile Datenverbindung. Erfolgt die Anfrage über Wi-Fi, führt sie zu einem Fehler. Um eine erfolgreiche Anfrage zu gewährleisten, auch wenn der Benutzer eine WiFi-Verbindung hat, bietet Vonage native iOS und Android SDKs, die eine mobile Datenverbindung erzwingen.

Die Verwendung der SDKs hilft Ihnen auch, die Auswirkungen auf die UX in Randfällen zu minimieren:

- Konnektivitätsprüfungen (zum Beispiel

sdk_no_data_connectivity), so dass Sie ein schnelleres, nahtloses Failover auslösen können. - Timeout-Verwaltung zwischen Weiterleitungen um die Wartezeit bei langsamen mobilen Daten zu verkürzen.

- Unterstützung für iOS 26 auf den entsprechenden Märkten (z. B. Spanien).

Darüber hinaus verwalten die Vonage SDKs HTTP-Weiterleitungen (bis zu 10) und Timeouts (5 Sekunden, Rücksetzung nach jeder Weiterleitung).

Verwendung regionaler Endpunkte zur Verringerung der Latenzzeit

Um die Latenzzeit für die stille Authentifizierung zu verbessern, empfehlen wir die Verwendung des regionalen Vonage-Endpunkts, der dem Standort Ihres Endbenutzers entspricht:

- Nord-Amerika:

api-us.vonage.com - Europa:

api-eu.vonage.com - Asien:

api-ap.vonage.com

Durch die Verwendung regionaler Endpunkte stellen Sie sicher, dass die Anfragen auf dem kürzesten Weg weitergeleitet werden, was dazu beiträgt, Verzögerungen durch Umleitungen zu minimieren.

Anmerkung: Bei Verwendung eines nicht regionalen (globalen) Endpunkts wird der US-Verkehr über die USA geleitet. Der gesamte andere Verkehr, auch der aus dem asiatisch-pazifischen Raum (AP), wird jedoch über Europa geleitet, was zu erhöhten Latenzzeiten führen kann.

Frontend

Die stille Authentifizierung innerhalb von Verify bietet eine einfache und unkomplizierte Möglichkeit zur Authentifizierung eines Benutzers und sorgt für ein besseres Benutzererlebnis im Vergleich zu anderen Kanälen.

Bei der Einrichtung eines neuen Kontos kennt die mobile Anwendung die Telefonnummer des Endnutzers nicht, so dass die Telefonnummer über ein Eingabefeld auf dem Begrüßungsbildschirm erfasst werden muss. Alternativ kann ein Endnutzer, der bereits einen Account hat und sich ohne Passwort anmelden möchte, seine Telefonnummer bereits gespeichert haben. In diesem Fall könnten dem Endbenutzer vorausgefüllte Textfelder angezeigt werden, und die einzige erforderliche Aktion ist die Auswahl von "Verify".

Stellen Sie während der stillen Authentifizierung sicher, dass der Benutzer mit dem Prozess vertraut ist und weiß, dass der Authentifizierungsprozess im Hintergrund läuft.

Status "in Bearbeitung

Um Erwartungen zu setzen, während die Authentifizierung im Hintergrund läuft, wird empfohlen, dies zu tun:

- Ein sich drehendes Rad oder ein ähnlicher Feedback-Mechanismus, damit der Endbenutzer weiß, dass die mobile Anwendung an der Authentifizierungsaufgabe arbeitet.

- Alternativ können Sie auch einen eigenen Bildschirm mit demselben Ladeindikator und zusätzlichem Text anzeigen.

Erfolgsweg

Wenn die stille Authentifizierung erfolgreich abgeschlossen wurde, sollte der Benutzer einen eindeutigen Erfolgsstatus erhalten, ohne einen Code eingeben zu müssen.

Fallback-Pfad

Im Falle eines Fehlers während des Ablaufs der stillen Authentifizierung muss das Front-End der Anwendung so angepasst werden, dass der Benutzer den Pin-Code eingeben kann, um den 2FA-Prozess abzuschließen. Dieser Code wird über die Failover-Kanäle übermittelt.

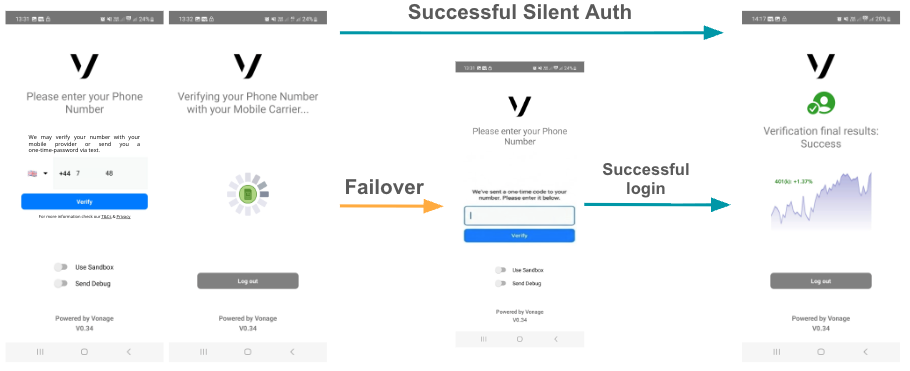

Zusammenfassend zeigt die folgende Abbildung die beiden User Journeys: die Erfolgskurs (die stille Authentifizierung läuft im Hintergrund ab) und die Ausweichpfad (der Benutzer wird aufgefordert, einen Failover-Code einzugeben).

Behandlung von Fehlern und Zeitüberschreitungen bei der stillen Authentifizierung

Es liegt in der Natur der Sache, dass die stille Authentifizierung durch äußere Umstände wie fehlende mobile Datenverbindungen oder vorübergehende Netzunterbrechungen beeinträchtigt werden kann. Um ein reibungsloses Nutzererlebnis zu gewährleisten, sollte sich Ihre mobile App auf die Kundenbibliothekanstatt eigene Netzwerkprüfungen und Timeout-Verwaltung zu implementieren.

Wenn das SDK auf ein Problem stößt, werden bestimmte Ausnahmen ausgelöst, die angeben, was falsch gelaufen ist. Zum Beispiel, sdk_no_data_connectivitywird angezeigt, wenn keine mobile Datenverbindung verfügbar ist.

Vermeiden Sie den Start von Silent Auth ohne mobile Daten

Für ein optimales Nutzererlebnis sollten Sie die mobile Datenverbindung überprüfen vor eine Anfrage zur stillen Authentifizierung initiieren.

Wenn das Gerät nicht über eine aktive mobile Datenverbindung verfügt, wird der Schritt der stillen Authentifizierung nicht eingeleitet und direkt mit dem nächsten Verifizierungskanal (SMS, RCS, Sprache usw.) fortgesetzt. Dadurch werden unnötige Anfrageversuche vermieden und die Verifizierungszeit insgesamt verkürzt.

Anmerkung: Die Kundenbibliothek validiert derzeit die Konnektivität während der Ausführung. Es werden Ausnahmen geworfen (wie sdk_no_data_connectivity), wenn Probleme entdeckt werden, nachdem die Anfrage eingeleitet wurde. Siehe Timeout-Verhalten wie diese Laufzeitausnahmen zu behandeln sind.

Timeout-Verhalten

Ihre Anwendung sollte diese Ausnahmen abfangen und Ihr Backend benachrichtigen, die next_workflow Endpunkt sofort. Dadurch wird sichergestellt, dass der Verifizierungsfluss auch dann ordnungsgemäß fortgesetzt wird, wenn der Arbeitsablauf der stillen Authentifizierung fehlschlägt oder nicht fortgesetzt werden kann.

Wenn die mobile App keine Maßnahmen ergreift, um zum nächsten Arbeitsablauf überzugehen, wird das System nach 60 Sekunden automatisch eine Zeitüberschreitung vornehmen und zum nächsten Arbeitsablauf übergehen.

Das nachstehende Sequenzdiagramm veranschaulicht eine Situation, in der Weiterleitungen nicht ordnungsgemäß von der mobilen Anwendung empfangen werden, möglicherweise aufgrund von Netzwerkproblemen während der Anforderung von check_url:

Empfohlener Durchfluss

- Starten Sie die Anfrage zur stillen Authentifizierung mit Hilfe des SDK.

- Wenn das SDK eine Ausnahme auslöst (z.B.,

sdk_no_data_connectivity), fangen Sie es ab und rufen Sie sofort das Backendnext_workflowEndpunkt. - Wenn innerhalb der internen Zeitüberschreitung Ihrer Anwendung (z. B. vor dem 60-Sekunden-Standardwert) keine Antwort oder kein Rückruf empfangen wird, rufen Sie

next_workflowauch. - Andernfalls warten Sie auf den normalen Authentifizierungs-Callback.

Dieser Ansatz minimiert die Wartezeit, verbessert die Benutzerfreundlichkeit und stellt sicher, dass Ihr Backend immer zum richtigen Schritt im Workflow vorrückt.

Failover-Szenarien

In diesem Abschnitt werden alle Szenarien aufgeführt, die während einer Anfrage zur stillen Authentifizierung auftreten können, und es werden Empfehlungen für Failover-Implementierungen gegeben, um eine optimale Benutzerfreundlichkeit zu gewährleisten.

Einige Szenarien lösen einen sofortigen Failover zum nächsten Kanal aus, es gibt jedoch Fälle, in denen der Failover erst nach dem Standard-Timeout der Stillen Authentifizierung von 60 Sekunden ausgelöst wird. In der nachstehenden Tabelle sind die verschiedenen Fehlerszenarien zusammengefasst:

| Szenario | Grund des Scheiterns | Misserfolgscode | Reaktion auf Ausfälle | Sofortige Ausfallsicherung? |

|---|---|---|---|---|

| 1 | Fehler bei stiller Autorisierung | HTTP 409 | { "title": "Silent Auth error", "detail": "The Silent Auth request could not be completed due to formatting or the carrier is not supported."} | Ja |

| 2 | MSISDN-Fehler | HTTP 409 | { "title": "MSISDN Error", "detail": "Device MSISDN does not match."} | Ja |

| 3 | Netzwerk nicht unterstützt | HTTP 412 | { "title": "Network not supported", "detail": "Device number does not resolve to a supported Mobile Network Operator."} | Ja |

| 4 | IP-Fehler | HTTP 412 | { "title": "IP Error", "detail": "IP Address does not resolve to a cellular device."} | Ja |

| 5 | iOS/Android SDK-Fehler | -- | sdk_no_data_connectivity, sdk_connection_error, sdk_redirect_error, sdk_error | Nein |

Stille Authentifizierung Abrechnung

Wenn eine Anfrage zur stillen Authentifizierung eingeleitet wird, werden ein Eintrag für die Verify-Plattformgebühr und ein oder zwei weitere Einträge für die Nutzung der stillen Authentifizierung erzeugt. Der Eintrag, der als INITIATED wird nie in Rechnung gestellt. Insgesamt kann eine einzelne Anfrage zur Stillen Authentifizierung bis zu drei zugehörige Datensätze haben.

Prüfung

Um Verify Silent Authentication zu testen, können Sie wie folgt vorgehen:

- Verwenden Sie virtuelle Numbers.

- Erlauben Sie das Auflisten von Numbers für unterstützte Netzwerke über die Netzwerk-Register.

Wenn ein Kunde Live-Verkehr senden möchte, muss er sich bei seinem Mobilfunkbetreiber über die Netzwerk-Register.